À mesure que vos données deviennent mobiles, Lookout renforce votre sécurité

Protection contre les risques applicatifs

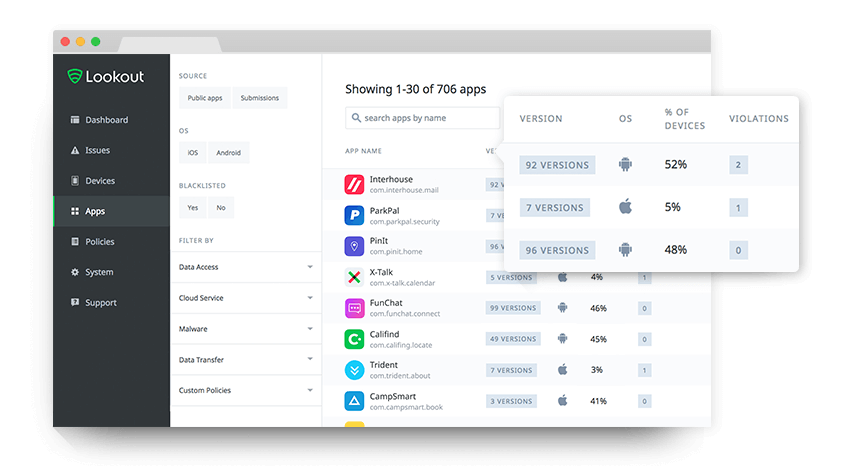

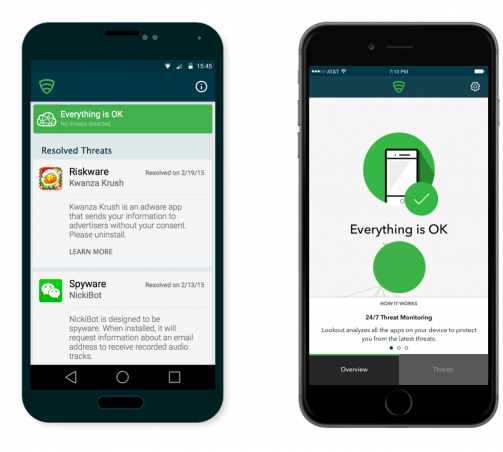

Les applications constituent le moyen d’accès le plus important aux données sensibles sur mobile et présentent des risques aussi bien pour les systèmes iOS qu’Android. La technologie d’analyse des applications de Lookout repose sur des données provenant de plus de 70 millions d’applications iOS et Android et vous offre une visibilité sur les risques applicatifs, notamment :

- Les chevaux de Troie et les logiciels espions qui peuvent extraire des données de votre appareil

- Les vulnérabilités du transfert et du stockage des données d’application

- Les comportements d’application à risque qui menacent la conformité

- Les applications sideloadées qui contournent les App Stores officiels

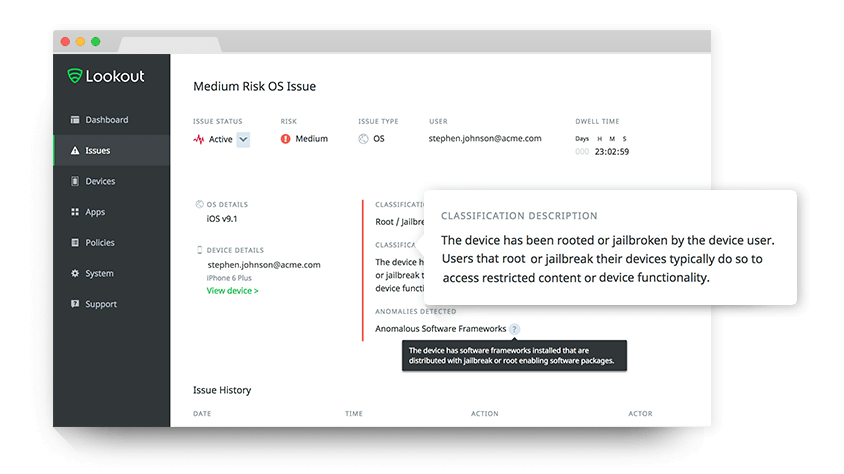

Protection contre les risques liés aux appareils

Si l’appareil comporte des vulnérabilités logicielles, la sécurité intégrée du système d’exploitation peut être contournée. Lookout crée une empreinte pour chaque appareil mobile et la compare aux 160 millions d’appareils de sa plate-forme de sécurité pour identifier les risques et les anomalies, notamment :

- Les anomalies de comportement

- Les root ou les jailbreak avancés

- Les systèmes d’exploitation obsolètes

- Les risques liés à la configuration de l’appareil

Protection contre les menaces pesant sur le Web et les contenus

La plupart des menaces sur mobile proviennent d’une attaque de phishing. La solution de protection des contenus et contre le phishing de Lookout peut être facilement ajoutée à Mobile Endpoint Security et s’y intègre parfaitement.

Les avantages

Mobile Endpoint Security

Pour les menaces

Lookout Mobile endpoint Security identifie les menaces mobiles en ciblant ces principaux vecteurs d’attaque :

- Les menaces applicatives : logiciels malveillants, rootkits et logiciels espions

- Les menaces basées sur le réseau : attaques de type man-in-the-middle

- Les menaces inhérentes à l’appareil : appareils jailbreakés/rootés, systèmes d’exploitation obsolètes, configurations à risque

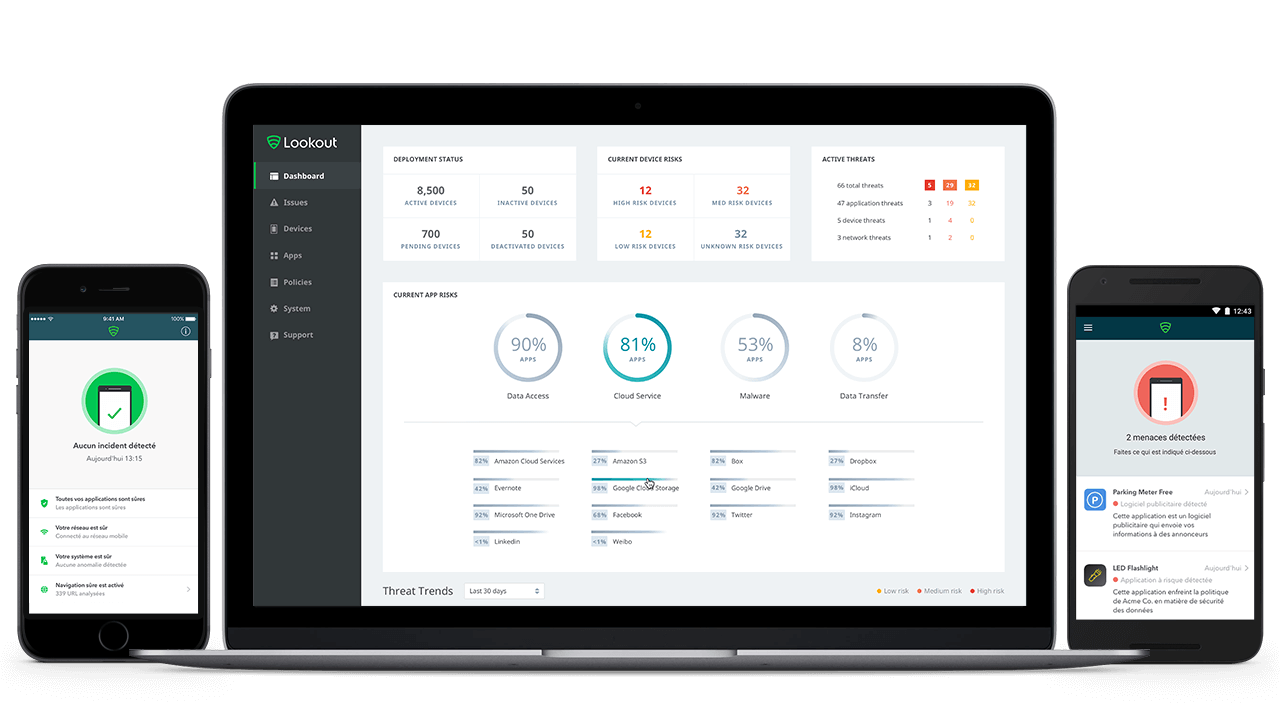

Pour les risques applicatifs

Lookout offre une visibilité complète sur les risques applicatifs dans votre parc mobile, ce qui permet aux administrateurs de les surveiller et de définir des politiques actionnables pour les applications qui risquent d’enfreindre les exigences internes ou réglementaires.

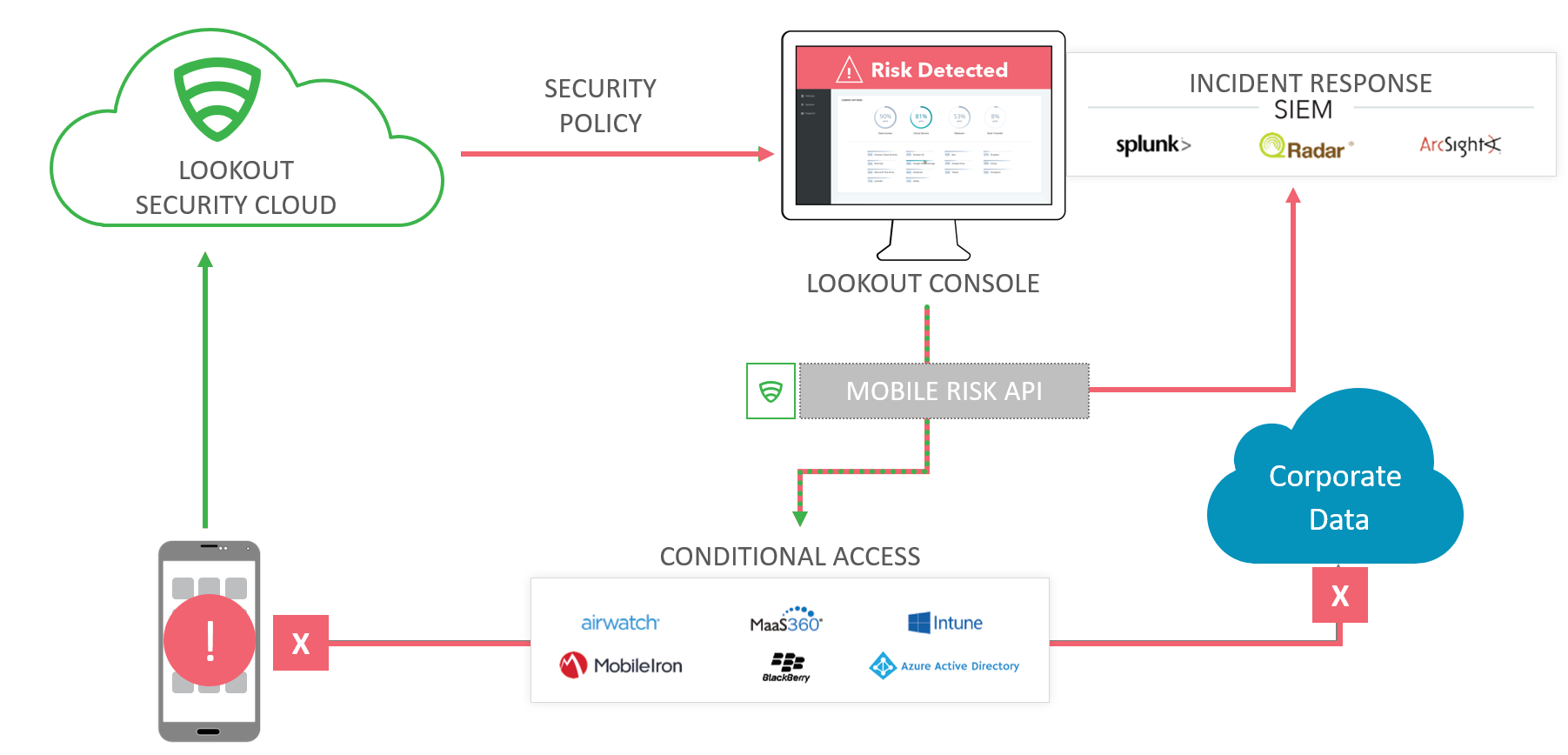

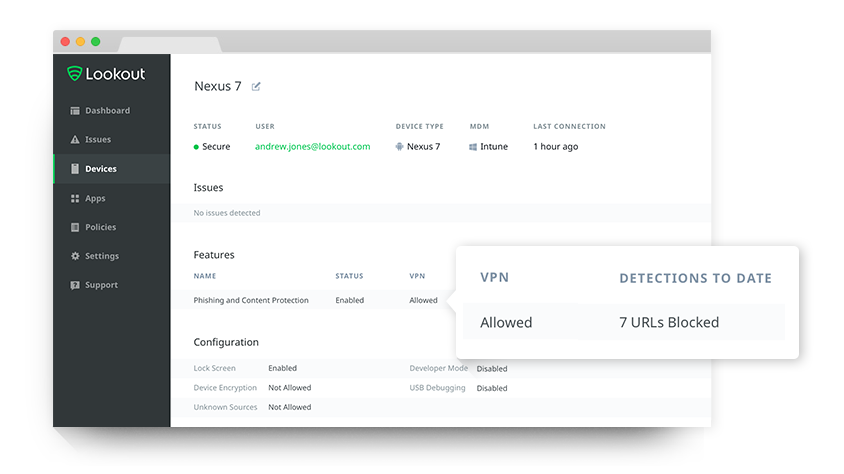

Fonctionnement

Lookout Mobile Endpoint Security repose sur l’utilisation d’une

application endpoint discrète installée sur les appareils des employés.

L’accès à la console d’administration cloud offre une visibilité en temps

réel sur les risques mobiles et l’intégration aux principales solutions de

gestion de la mobilité d’entreprise (EMM).

Lookout Mobile Endpoint Security vous offre une parfaite visibilité sur tout le spectre des risques mobiles et vous permet d’appliquer des politiques pour réduire ces risques de façon mesurable, tout en s’intégrant à vos solutions existantes de gestion de la sécurité et de la mobilité.

En résumé

Les différenciateurs Lookout

- Un réseau global de capteurs mobiles

- Big Data et Machine Learning

- Contrôle sur le terminal et dans le cloud

- Une approche intégrée et modulaire des risques mobiles

L’impact sur la sécurité des mobiles

- Pour un monitoring permanent des applications mobiles au niveau mondial.

- Machine Learning et big Data constituées sur les 10 dernières années.

- Pour une expérience utilisateur intuitive, non intrusive et sécurisante pour l’utilisateur comme pour la société.

- Détection des risques, Réputation des applications, Inventaire des vulnérabilités OS (et CVE associées), ANti-Phishing.

Prestataire Cyber Sécurité hautement certifié

Labellisation Cyber Expert par l’État : Le plus haut niveau d’expertise et de compétences en sécurité numérique

Prestataire de Conseil à destination des entreprises et des collectivités, pour la prévention des risques cyber et d’assistance suite à des dommages de cyberattaques.

Référencement en tant que prestataire spécialisé sur la plateforme Cybermalveillance.gouv.fr

Société Experte en sécurité informatique, référencée par le GIP ACYMA, pouvant porter assistance sur les incidents de sécurité en environnements professionnels

Testez par vous-même !

Bénéficiez d’une session de démonstration gratuite avec un expert Lookout

Découvrir notre pôle Sécurité

Nos savoir-faire & technologies partenaires en Cybersécurité